案例一

安全测评工程师小张对某单位的信息系统进行安全渗透测试时,首先获取A系统部署的WebServer版本信息然后利用A系统的软件中间件漏洞,发现可以远程在A系统服务器上执行命令。小张控制A服务器后,尝试并成功修改网页。通过向服务器区域横向扫描,发现B和C服务器的root密码均为123456,利用该密码成功登录到服务器并获取root权限。

案例二

网络管理员小王在巡查时发现网站访问日志中有多条非正常记录。

其中,日志1访问记录为:

www.xx.com/ param=1'and updatexml(1, concat(0x7e (SEL ECT MD5(1234),0x7e), 1)

日志2访问记录为

www.xx.com/js/url. substring(0, indexN2)}/ alert(url);url+=

小王立即采取措施,加强Web安全防范。

案例三

某信息系统在2018年上线时,在公安机关备案为等级保护第三级,单位主管认为系统已经定级,此后无须再做等保安全评测。

1.案例二中,日志1所示访问记录是(4)攻击,日志2所示访问记录是(5)攻击

2.案例二中,小王应采取哪些措施加强web安全防范?

正确答案及解析

正确答案

解析

SQL注入 (5)跨站攻击加强服务器配置与设置,部署WAF安全设备。

答案解析 :

从题干日志所展示的信息来看,里面有非常明显的SQL语句,“SELECT MD5(1234),0x7e), 1)”等,而该语句是嵌入在URL中,所以明显就是一种SQL注入攻击。从题干中的日志,可以看到其中有“substring(0, indexN2)}/alert(url);url+=”这样明显的函数,显然是一种跨站攻击。而这两种攻击形式都属于典型的web应用层攻击,通常采用的防范方法可以基于web应用层进行,如采用WAF防火墙或者加强服务器的相关配置,进行严格的过滤避免出现SQL注入或者跨站攻击。

你可能感兴趣的试题

在几种不同类型的软件维护中,通常情况下()所占工作量最大。

-

- A.更正性维护

- B.适应性维护

- C.完善性维护

- D.预防性维护

- 查看答案

在()中,项目经理的权力是最小的。

-

- A.强矩阵型组织

- B.平衡矩阵组织

- C.弱矩阵型组织

- D.项目型组织

- 查看答案

在项目实施的过程中,项目经理通过项目周报中的项目进度分析图表发现机房施工进度有延期风险。项目经理立即组织相关人员进行分析,下达了关于改进措施的书面指令。该指令属于( )

-

- A.检查措施

- B.缺陷补救措施

- C.预防措施

- D.纠正措施

- 查看答案

-

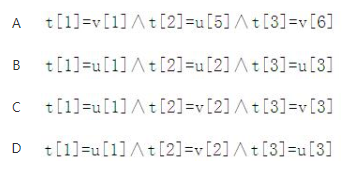

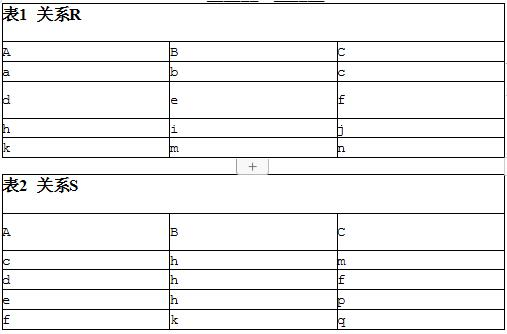

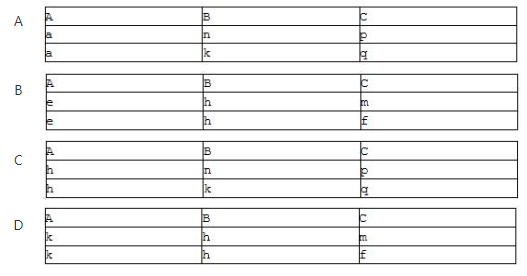

- A.见图A

- B.见图B

- C.见图C

- D.见图D

- 查看答案

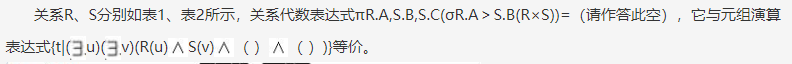

-

- A.见图A

- B.见图B

- C.见图C

- D.见图D

- 查看答案