某监理单位承担了某机房、网络和软件开发项目全过程的监理工作。

【问题1】(6分)

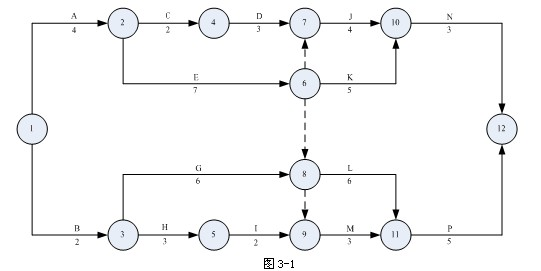

该工程合同工期为22个月,承建单位制定的初始项目实施网络计划如图3-1所示(时间单位:月)。

(1)请指出网络计划中的关键路径,说明该网络计划是否可行并简述理由。

(2)请计算C的总时差和自由时差。

【问题2】(5分)

(1)请指出在软件开发中软件总体结构、运行环境、出错处理设计应分别在哪个文档中阐述(选择候选答案的标号即可)。

候选答案:

①可行性研究报告②项目开发计划③软件需求规格说明

④数据要求规格说明⑤概要设计规格说明⑥详细设计规格说明

⑦测试计划⑧测试报告⑨用户手册

(2)请指出初步的用户手册、确认测试计划两个文档应分别在哪个阶段中完成(选择候选答案的标号即可)。

候选答案:

①可行性研究与计划②需求分析③概要设计

④详细设计⑤测试⑥维护

【问题3】(4分)

在机房建设中,计算机设备宜采用分区布置。请指出机房可分为哪几个区?

正确答案及解析

正确答案

解析

【问题1】(1)该网络计划的关键路径是A→E→L→P(或者1→2→6→8→11→12);由此得出计算工期是22个月,与合同工期一致,因此,该网络计划是可行。

(2)工作C的最早开始时间为4,最迟开始时间为10,因此总时差为10-4=6;工作D的最早开始时间是6,因此工作C的自由时差为6-6=0。

【问题2】

(1)按照顺序分别是⑤,③,⑤。

(2)按照顺序分别是②,②。

【问题3】

一般可分为主机区、存储器区、数据输入区、数据输出区、通信区和监控调度区等。具体划分可根据系统配置及管理而定。

本题是有关网络图的问题。题目已经给出了双代号网络图。

【问题1】请指出网络计划中的关键路径,说明该网络计划是否可行并简述理由,并计算C的TF、FF。网络图的计算是常见的考点,考生应当掌握六时标注法的计算。

关键路径法(CriticalPathMethod,CPM)最旱出现于20世纪50年代,它是通过分析项目过程中哪个活动序列进度安排的总时差最少来预测项目工期的网络分析。这种方法产生的背景是在当时出现了许多庞大而复杂的科研和工程项目,这些项目常常需要运用大量的人力、物力和财力,因此如何合理而有效地对这些项目进行组织,在有限资源下以最短的时间和最低的成本费用下完成整个项目就成为一个突出的问题,这样CPM就应运而生了。

对于一个项目而言,只有项目网络中最长的或耗时最多的活动完成之后,项目才能结束,这条最长的活动路线就叫关键路径(CriticalPath),组成关键路径的活动称为关键活动。其通常做法是:

(1)将项目中的各项活动视为有一个时间属性的结点,从项目起点到终点进行排列。

(2)用有方向的线段标出各节点的紧前活动和紧后活动的关系,使之成为一个有方向的网络图。

(3)用正推法和逆推法计算出各个活动的最早开始时间、最晚开始时间、最早完工时间和最迟完工时间,并计算出各个活动的时差。

(4)找出所有时差为零的活动所组成的路线,即为关键路径。

(5)识别出准关键路径,为网络优化提供约束条件。

它具有以下特点:

(1)关键路径上的活动持续时间决定了项目的工期,关键路径上所有活动的持续时间总和就是项目的工期。

(2)关键路径上的任何一个活动都是关键活动,其中任何时一个活动的延迟都会导致整个项目完工时间的延迟。

(3)关键路径上的耗时是可以完工的最短时间量,若缩短关键路径的总耗时,会缩短项目工期;反之,则会延长整个项目的总工期。但是,如果缩短非关键路径上的各个活动所需要的时间,也不至于影响工程的完工时间。

(4)关键路径上的活动是总时差最小的话动,改变其中某个活动的耗时,可能使关键路径发生变化。

(5)可以存在多条关键路径,它们各自的时间总量肯定相等,即可完工的总工期。

(6)关键路径是相对的,也可以是变化的。在采取一定的技术组织措施之后,关键路径有可能变为非关键路径,而非关键路径也有可能变为关键路径。

从图中可以看出关键路径是1→2→6→8→11→12,计算工期等于22个月,符合合同工期。

·自由时差的计算

自由时差是在不影响其紧后工作最早开始的前提下,本工作可以利用的机动时间。工作i-j的自由时差用FFi-j表示。

工作自由时差等于该工作的紧后工作的最早开始时间减去本工作最早开始时间,再减去本工作的持续时间所得之差的最小值。

工作的自由时差小于等于其总时差。因此,工作D的最早开始时间是6,则工作C的自由时差为6-6=0。

·总时差的计算

总时差是在不影响总工期的前提下,本工作可以利用的机动时间。工作i-j的总时差用Tfi-j表示。

工作总时差等于工作最迟开始时间减最早开始时间。因此,工作C的最早开始时间为4,最迟开始时间为10,则总时差为10-4=6。

【问题2】要求指出在软件开发中软件总体结构、运行环境、出错处理设计应分别在哪个文档中阐述,还要求指出初步的用户手册、确认测试计划两个文档应分别在哪个阶段中完成,题目已经给出了备选的答案,联系项目的生命周期及各阶段产生的文档,要求考生能正确地选出答案。

软件的总体结构应当在概要设计规格说明书中正确定义并给出准确描述。软件的运行环境最初在软件需求规格说明中定义。出错处理设计应在概要设计规格说明中阐明。

初步的用户手册在需求分析阶段开始编写,确认测试计划也应在需求分析阶段开始编写。确认测试有两方面的任务:其一是做有效性测试,确认需求说明书中规定的所有需求是否已正确实现;其二是对所要求的软件配置进行审查,特别是对合同中规定应交付的文档进行审查。因为在需求分析阶段己经明确软件的各种功能、性能和其他的质量需求,初步的用户手册也有了,可以针对这些需求和用户手册中的内容编制如何逐项检查的确认测试计划,当然,这种测试计划只是初步的。测试实施的细节还需在体系结构、旧户界面、数据库、出错处理和运行组合等设计完成后才能定下来。

【问题3】要求考生指出机房可分为哪几个区。根据《电子计算机机户设计规范》,一般可分为主机区、存储区、数据输入区、数据输出区、通信区和监控调度区等。具体划分可根据系统配置及管理而定。

你可能感兴趣的试题

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

-

- A.Prototypes

- B.Object oriented

- C.Structure

- D.Iterative methoD

- 查看答案

【说明】

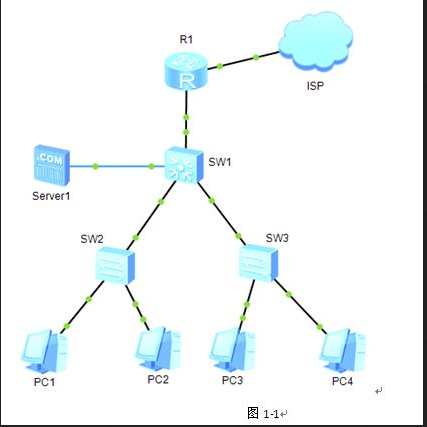

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

- 查看答案

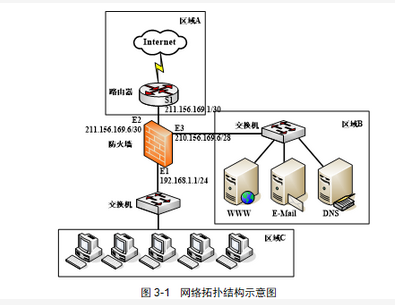

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

【问题1】(8分)

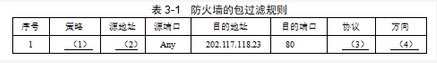

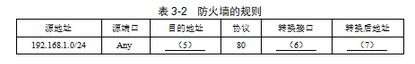

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

【问题2】(6分)

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

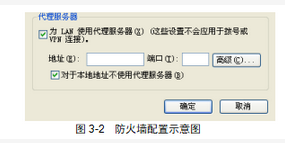

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

- 查看答案

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

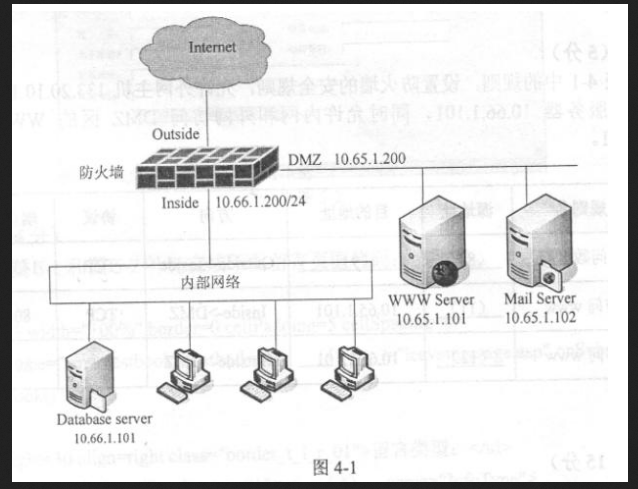

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

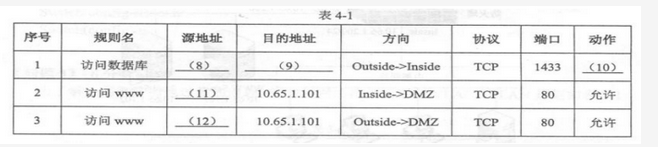

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

- 查看答案

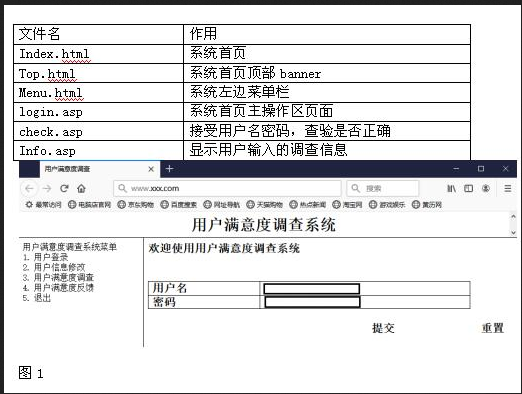

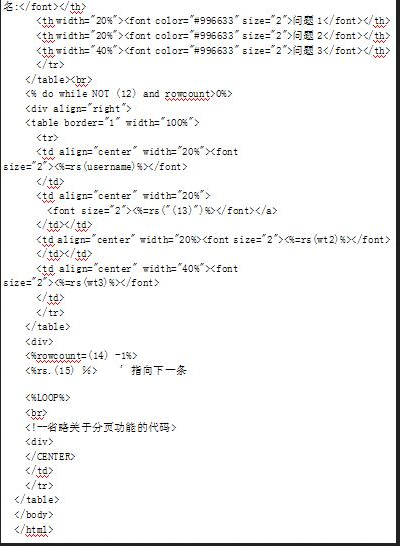

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

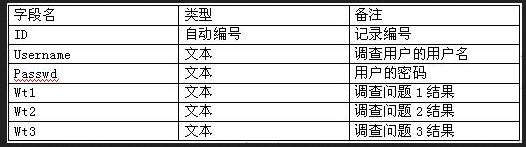

用户调查数据库表info表结构如表2所示:

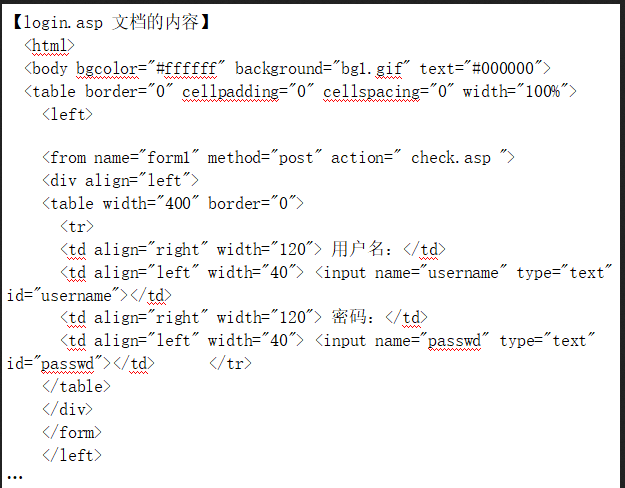

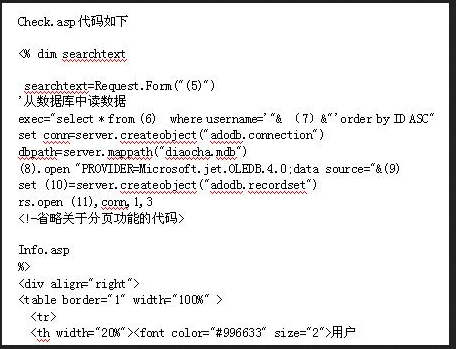

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

- 查看答案