APT攻击是一种以商业或者政治目的为前提的特定攻击,其中攻击者采用口令窃听、漏洞攻击等方式尝试进一步入侵组织内部的个人电脑和服务器,不断提升自己的权限,直至获得核心电脑和服务器控制权的过程被称为( )。

- A.情报收集

- B.防线突破

- C.横向渗透

- D.通道建立

正确答案及解析

正确答案

解析

本题考查APT攻击相关知识。

一般APT攻击过程可概括为3个阶段:攻击前准备阶段、攻击入侵阶段和持续攻击阶段,又可细分为5个步骤:情报收集、防线突破、通道建立、横向渗透、信息收集及外传。1.情报收集:在实施攻击之前,攻击者会针对特定组织的网络系统和相关员工展开大量的信息搜集。信息搜集方法多种多样,通常包括搜索引擎、爬网系统、网络隐蔽扫描、社会工程学方法等方式。信息来源包括相关员工的微博、博客、社交网站、公司网站,甚至通过某些渠道购买相关信息(如公司通讯录等)。2.防线突破:攻击者在完成情报收集和技术准备后,开始采用木马/恶意代码攻击特定员工的个人电脑,攻击方法主要有:①社会工程学方法,如电子邮件攻击,攻击者窃取与特定员工有关系的人员(如领导、同事、朋友等)电子邮箱,冒充发件人给该员工发送带有恶意代码附件的邮件,一旦该员工打开邮件,员工电脑便感染了恶意软件。②远程漏洞攻击方法,如网站挂马攻击,攻击者在员工常访问的网站上放置木马,当员工再次访问该网站时,个人电脑便受到网页代码攻击。由于这些恶意软件针对的是系统未知漏洞并被特殊处理,因此现有的杀毒软件和防火墙均无法察觉,攻击者便能逐渐获取个人电脑权限,最后直至控制个人电脑。3.通道建立:攻击者在突破防线并控制员工电脑后,在员工电脑与入侵服务器之间开始建立命令控制通道。通常,命令控制通道采用HTTP/HTTPS等协议构建,以突破电脑系统防火墙等安全设备。一旦攻击者完成通道建立,攻击者通过发送控制命令检查植入的恶意软件是否遭受查杀,并在恶意软件被安全软件检测到前,对恶意软件进行版本升级,以降低被发现的概率。4.横向渗透:入侵和控制员工个人电脑并不是攻击者的最终目的,攻击者会采用口令窃听、漏洞攻击等多种渗透方法尝试进一步入侵组织内部更多的个人电脑和服务器,同时不断地提升自己的权限,以求控制更多的电脑和服务器,直至获得核心电脑和服务器的控制权。5.信息收集及外传:攻击者常常长期潜伏,并不断实行网络内部横向渗透,通过端口扫描等方式获取服务器或设备上有价值的信息,针对个人电脑通过列表命令等方式获取文档列表信息等。攻击者会将内部某个服务器作为资料暂存的服务器,然后通过整理、压缩、加密、打包的方式,利用建立的隐蔽通信通道将信息进行外传。在获取这些信息后,攻击者会对这些信息数据进行分析识剔,并做出最终的判断,甚至实施网络攻击破坏。故本题选C。

包含此试题的试卷

你可能感兴趣的试题

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

-

- A.Prototypes

- B.Object oriented

- C.Structure

- D.Iterative methoD

- 查看答案

【说明】

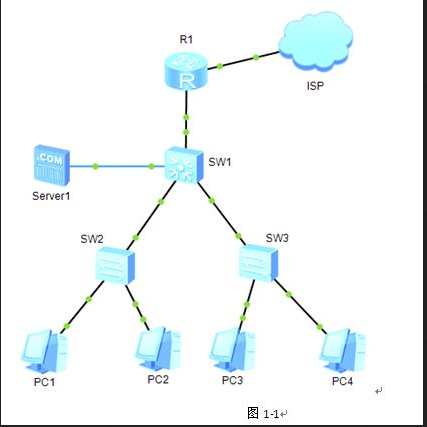

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

- 查看答案

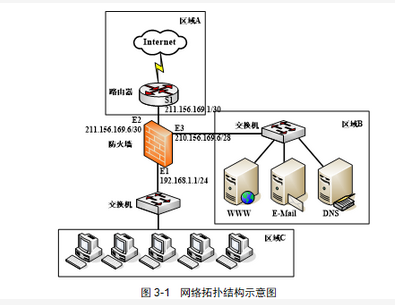

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

【问题1】(8分)

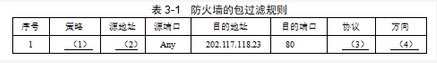

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

【问题2】(6分)

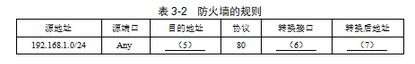

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

- 查看答案

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

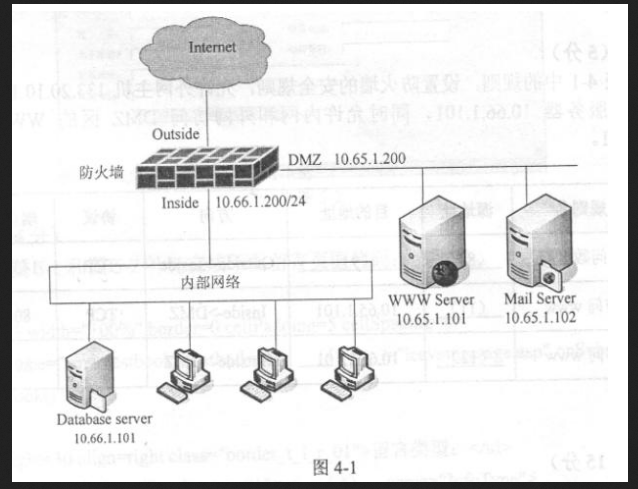

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

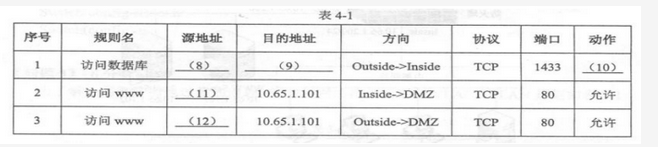

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

- 查看答案

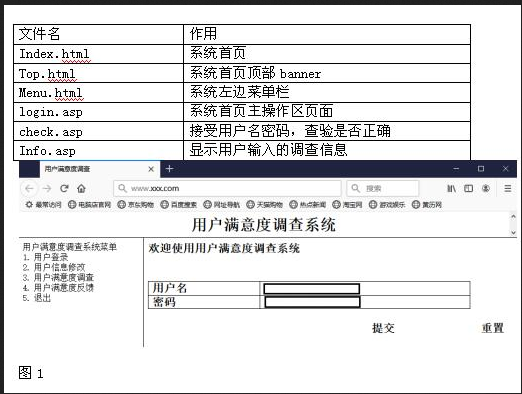

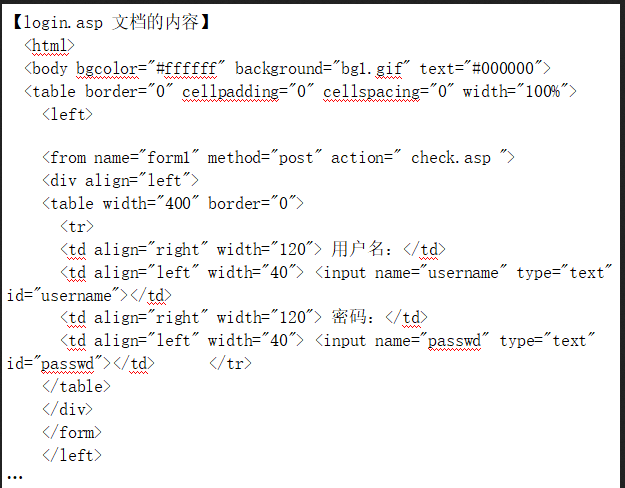

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

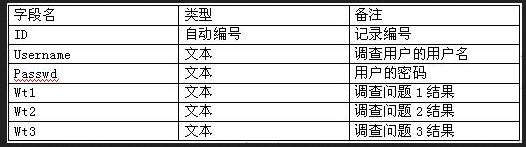

用户调查数据库表info表结构如表2所示:

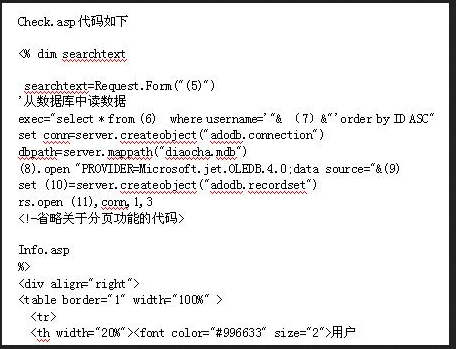

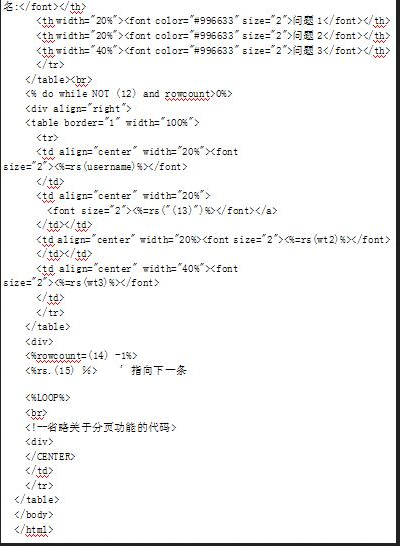

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

- 查看答案