在信息系统试运行阶段,系统失效将对业务造成影响。针对该风险,如果采取“接受”的方式进行应对,应该( )。

- A.签订一份保险合同,减轻中断带来的损失

- B.找出造成系统中断的各种因素,利用帕累托分析减轻和消除主要因素

- C.设置冗余系统

- D.建立相应的应急储备

正确答案及解析

正确答案

解析

应对风险的基本措施主要包括:规避、接受、减轻、转移。

通过对项目风险识别、估计和评价,把项目风险发生的概率、损失严重程度以及其他因素综合起来考虑,可得出项目发生各种风险的可能性及其危害程序,再与公认的安全指标相比较,就可确定项目的危险等级,从而决定应采取什么样的措施以及控制措施应采取到什么程度。风险应对就是对项目风险提出处置意见和办法。

(l)规避。

规避风险是指改变项目计划,以排除风险或条件,或者保护项目目标,使其不受影响,或对受到威胁的一些目标放松要求。例如,延长进度或减少范围等。但是,这是相对保守的风险对策,在回避风险的同时,也就彻底放弃了项目带给我们的各种收益和发展机会。

规避风险的另一个重要的策略是排除风险的起源,即利用分隔将风险源隔离于项目进行的路径之外。事先评估或筛选适合于本身能力的风险环境进入经营,包括细分市场的选择、供货商的筛选等,或选择放弃某项环境领域,以准确预见并有效防范完全消除风险的威胁。

我们经常听到的项目风险管理20/80规律告诉我们,项目所有风险中对项目产生80%威胁的只是其中的20%的风险,因此我们要集中力量去规避这20%的最危险的风险。可见“B.找出造成系统中断的各种因素,利用帕累托分析减轻和消除主要因素”为风险规避。

(2)转移。

转移风险是指设法将风险的后果连同应对的责任转移到他方身 上。转移风险实际只是把风险损失的部分或全部以正当理由让他方承担,而并非将其拔除。对于金融风险而言,风险转移策略最有效。风险转移策略几乎总需要向风险承担者支付风险费用。转移工具丰富多样,包括但不限于利用保险、履约保证书、担保书和保证书。出售或外包将自己不擅长的或自己开展风险较大的一部分业务委托他人帮助开展,集中力量在自己的核心业务上,从而有效地转移了风险。同时,可以利用合同将具体风险的责任转移给另一方。在多数情况下,使用费用加成合同可将费用风险转移给买方,如果项目的设计是稳定的,可以用固定总价合同把风险转移给卖方。有条件的企业可运用一些定量化的风险决策分析方法和工具,来粗算优化保险方案。可见“A.签订一份保险合同,减轻中断带来的损失”为风险转移。

(3)减轻。

减轻是指设法把不利的风险事件的概率或后果降低到一个可接受的临界值。提前采取行动减少风险发生的概率或者减少其对项目所造成的影响,比在风险发生后亡羊补牢进行的补救要有效得多。例如,采用不太复杂的工艺,实施更多的测试,或者选用比较稳定可靠的卖方都可减轻风险。它可能需要制作原型或者样机,以减少从试验室工作古模型放大到实际产品中所包含的风险。如果不可能降低风险的概率,则减轻风险的应对措施是应设法减轻风险的影响,其着眼于决定影响的严重程度的连接点上。例如,设计时在子系统中设置冗余组件有可能减轻原有组件故障所造成的影响。可见“C.设置冗余系统”为风险减轻策略。

(4)接受

采取该策略的原因在于很少可以消除项目的所有风险。采取此项措施表明,已经决定不打算为处置某项风险而改变项目计划,无法找到任何其他应对良策的情况下,或者为应对风险而采取的对策所需要付出的代价太高(尤其是当该风险发生的概率很小时),往往采用“接受”这一措施。针对机会或威胁,均可采取该项策略。该策略可分为主动或被动方式。最常见的主动接受风险的方式就是建立应急储备,应对已知或潜在的未知威胁或机会。被动地接受风险则不要求采取任何行动,将其留给项目团队,待风险发生时视情况进行处理。可见“D.建立相应的应急储备”为主动接受风险的方式。即D为正确答案。

包含此试题的试卷

你可能感兴趣的试题

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

-

- A.Prototypes

- B.Object oriented

- C.Structure

- D.Iterative methoD

- 查看答案

【说明】

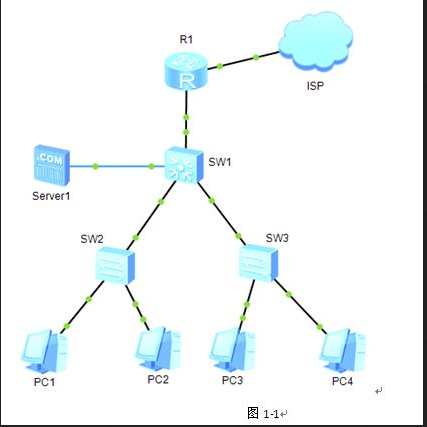

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

- 查看答案

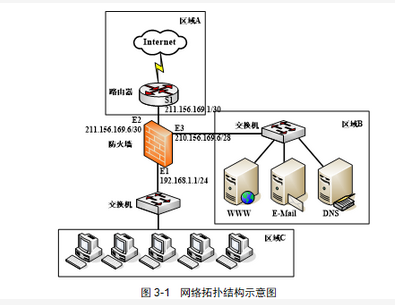

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

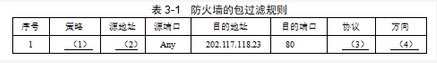

【问题1】(8分)

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

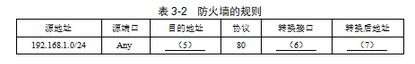

【问题2】(6分)

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

- 查看答案

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

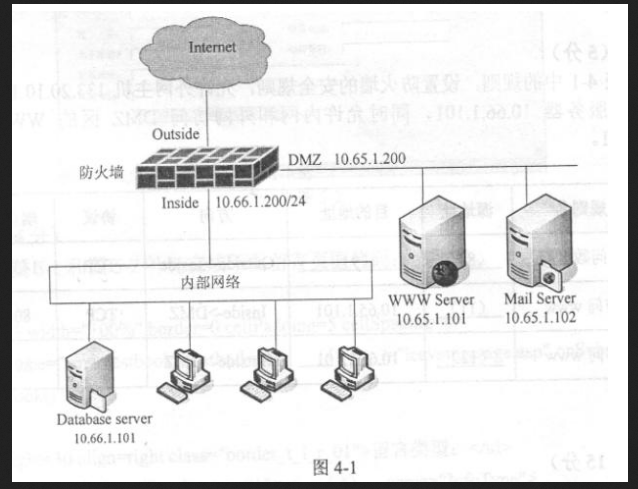

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

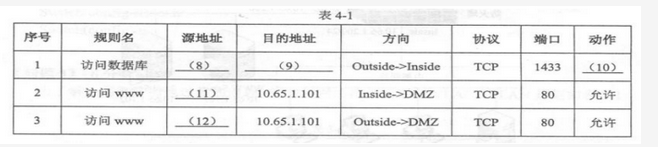

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

- 查看答案

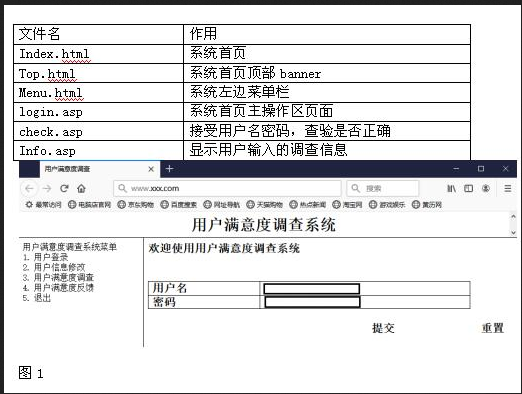

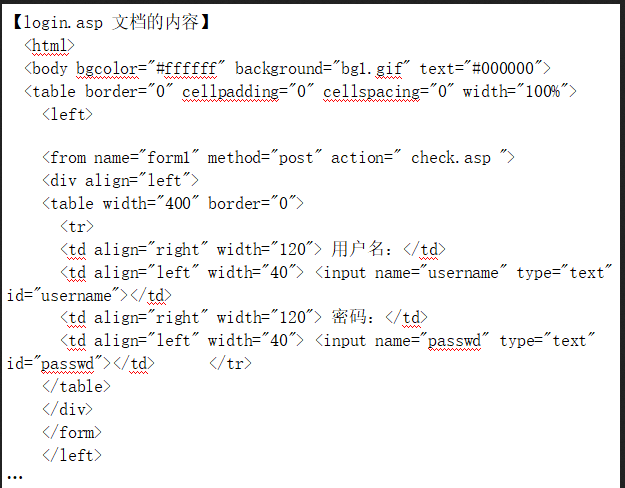

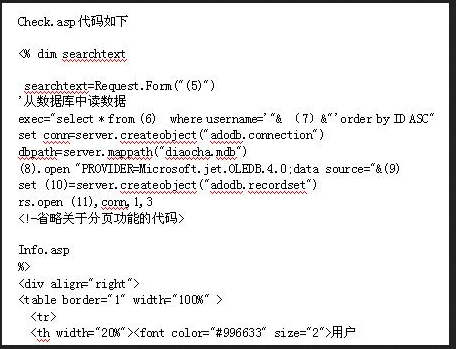

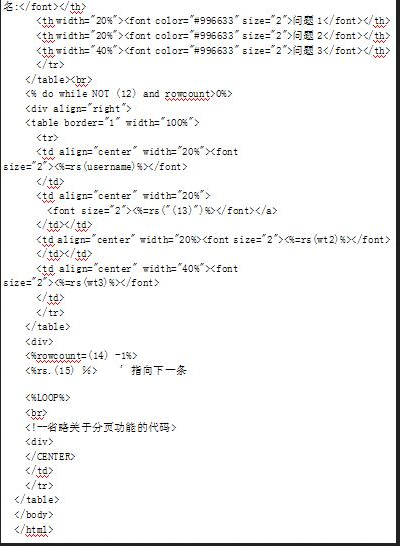

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

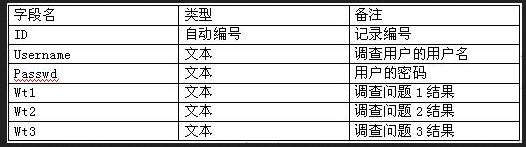

用户调查数据库表info表结构如表2所示:

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

- 查看答案